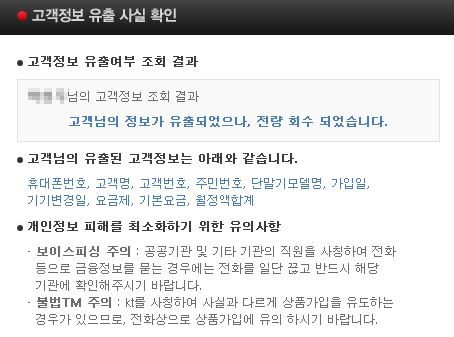

- ▲ KT는 올레닷컴에서 해킹으로 개인정보가 유출됐는지 여부를 확인해주고 있다. 사진은 이번 해킹으로 개인정보가 유출된 한 KT 고객이 받은 메시지.

◆ 대리점 위장 소규모로 빼돌려

경찰청 사이버테러대응센터는 이번 해킹이 전문가에서 의해 이뤄졌다고 밝혔다. 이번에 구속된 해킹 프로그램 제작자 최모씨는 IT업체에서 10년 동안 프로그램을 개발한 전직 프로그래머다. 최씨와 해커 일당은 KT 영업시스템에 접속해 일선 대리점에서 고객정보를 요청하는 것처럼 착각을 일으키게 했다. 특히 이들은 한 번에 많은 양의 고객정보를 요청하면 해킹 사실이 드러날 것을 염려해 소량의 정보만 빼내가는 치밀함을 보였다. 경찰철 관계자는 “한 번에 한건씩 고객정보를 요청해 대리점에서 요청하는 것과 차이가 없었기 때문에 적발이 어려웠다”고 말했다.

최씨가 사용한 해킹 방법에도 관심이 쏠린다. 고객정보에 접근하기 위해서는 외부에서 알 수 없는 고유의 IP주소가 있어야 한다. 최씨는 이 IP주소를 파악하고 해킹에 성공했기 때문에 IP주소가 어떻게 유출됐는지가 관건이다. 보안업계 관계자는 "구체적인 해킹 수법이 밝혀지지 않고 있지만, 단순히 해킹만으로 보안이 가장 엄격한 고객정보에 접근하기는 어렵다고 본다. IP주소 등 해킹에 필요한 정보를 최씨가 어떻게 구했는지가 수사의 핵심"이라고 말했다.

◆ 올해만 두 번째 털린 KT 고객정보

KT는 올해 3월에도 SK텔레콤과 함께 고객정보 20만여건을 해킹당했다. 당시 KT와 SK텔레콤 협력회사 직원들은 위치정보 조회 서비스의 유지업무를 하면서 개인정보 조회 프로그램을 만들었고 이를 통해 19만8000여건에 이르는 고객 위치정보를 빼돌렸다. 통신사들은 경찰이 범행 사실을 통보하기 전까지 위치정보가 유출된 것도 모르고 있었다. 통신사들은 “협력업체가 불법행위를 저지른 것”이라며 자신들도 피해자라고 항변해 빈축을 사기도 했다.

이번에 검거된 해킹 일당은 올해 2월부터 해킹을 시작했다. 3월에 협력회사 직원들에 의한 해킹이 적발됐을 때도 이들은 유유자적 고객정보를 빼돌리고 있었던 것이다. 당시 해킹이 “협력업체의 불법행위”고 해명했던 KT가 적극적으로 고객정보 관리에 대해 재점검을 했다면 이번 해킹은 조기에 발견할 수도 있었다. 결국 KT의 안일한 대응이 해킹 피해 규모만 키운 셈이다.

KT는 2003년에 VDSL 가입고객 개인정보 유출로 논란을 일으켰고, 웜바이러스에 DNS서버가 무너지면서 인터넷 대란의 주범이 되기도 했다. 개인정보 유출이나 해킹 사고도 꾸준히 이어지고 있다.

특히 이번 고객정보 해킹은 정부가 지정한 ‘정보보호의 달’에 발각돼 충격을 더하고 있다. 정부와 IT업계가 개인정보 보호를 다짐하는 다양한 행사를 진행 중인 가운데 870여만건에 이르는 대형 개인정보 유출사건이 터진 셈이다. 송정희 KT 부사장은 이달 12일 열린 ‘CEO 초청 정보보호 전략 간담회’에서 개인정보를 적극적으로 보호하겠다는 ‘대국민 실천 선언문’을 읽기도 했다.

IT업계 관계자는 “지난해 여러 차례의 개인정보 유출 사고 이후 IT업계에서 개인정보 보호를 위한 각종 제도 등을 도입해 간신히 여론을 돌렸는데 이번 KT의 해킹 사건으로 업계 전체의 노력이 물거품이 되게 생겼다”고 말했다.

이에 대해 KT는 이상징후를 확인한 후 13일에 경찰에 먼저 수사를 의뢰하는 등 최선을 다했다는 입장이다. 해커들이 사용한 해킹 수법이 신종 수법으로 소량씩 장기간에 걸쳐 개인정보를 빼냈기 때문에 개인정보 유출 사실을 감지하기 힘들었다는 설명도 했다. KT 관계자는 "해킹 침해 사실을 감지한 직후 IP차단 등 영업시스템에 대한 보안규제를 강화했다. 유출된 개인정보도 전량 회수했고 추가 유출도 차단했다"며 "이번 일을 계기로 내부 보안 시스템 및 프로세스와 전 직원의 보안의식을 더욱 철저히 강화하겠다"고 말했다.